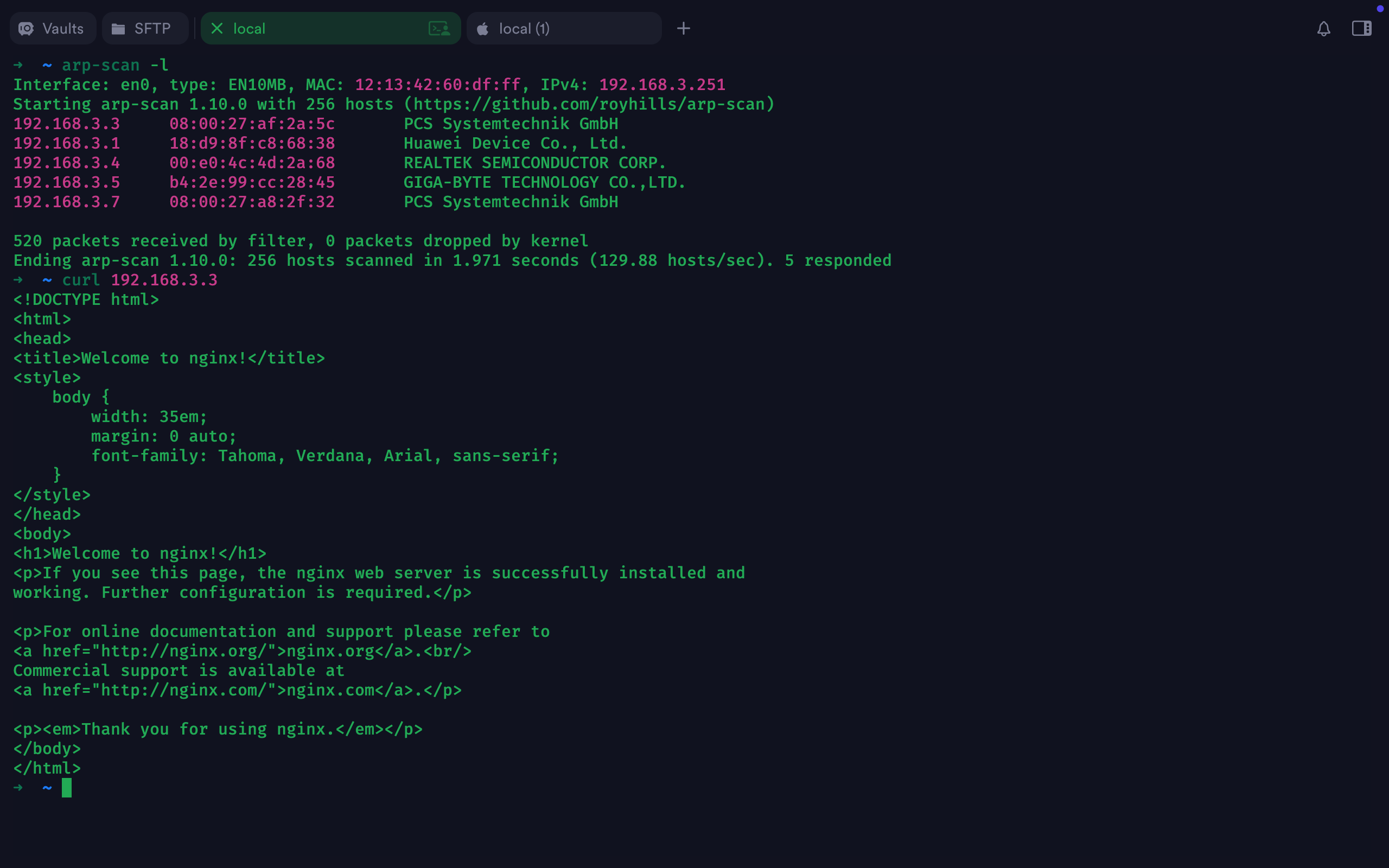

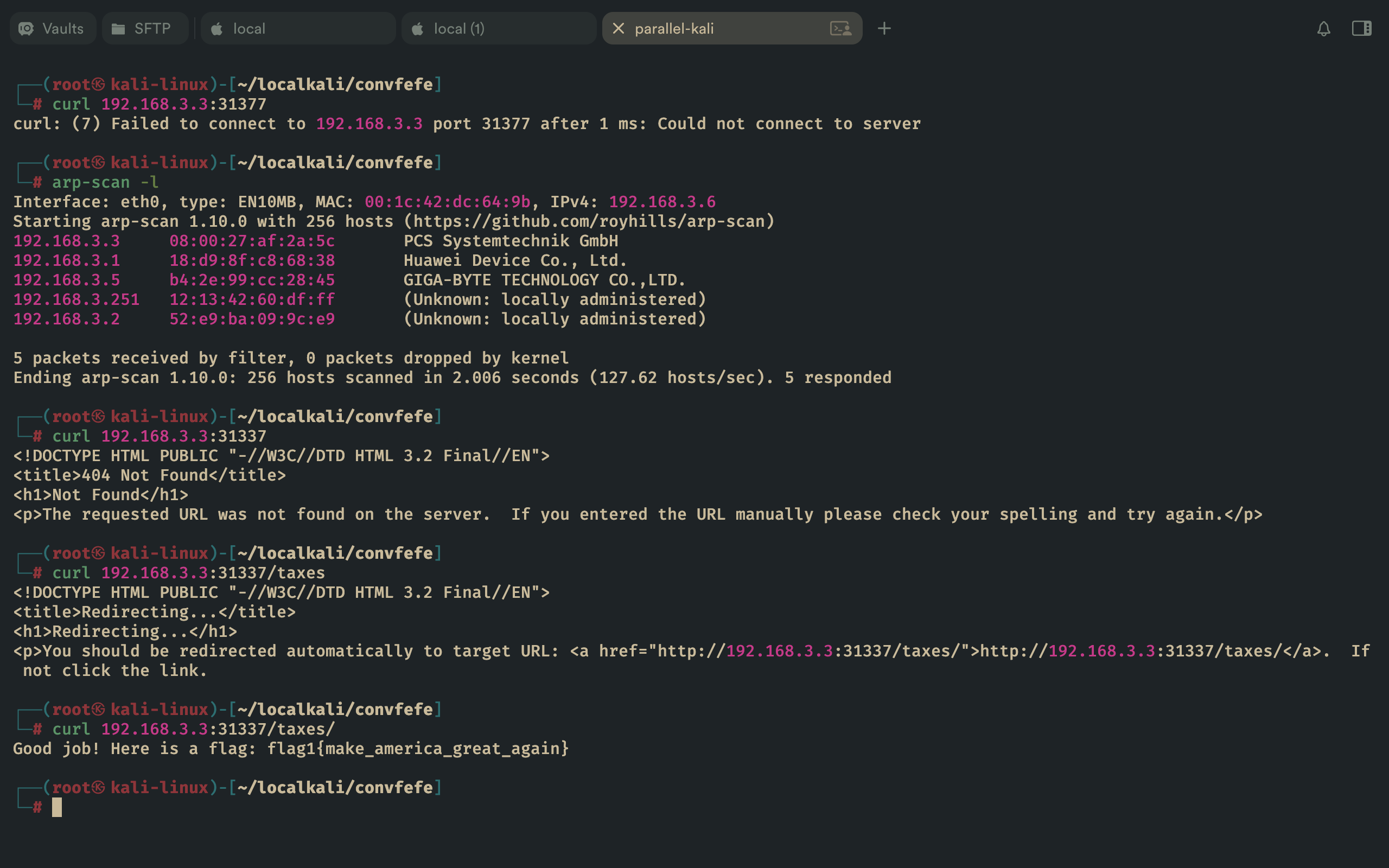

1.地址获取

arp-scan-l

2.扫描

2.1 快速扫描 masscan

1 | masscan --rate 10000 -p 1-65535 192.168.3.3 |

这条命令是使用 masscan(高速异步端口扫描器)对目标 192.168.3.3 进行全端口高速扫描,各参数含义如下:

| 参数 / 指令 | 作用 |

masscan |

调用 masscan 扫描工具(核心,区别于 nmap 的异步高速扫描,适合大批量端口) |

--rate 10000 |

设置扫描速率为 10000包/秒(masscan 核心参数,控制发包速度) |

-p 1-65535 |

指定扫描端口范围:从 1 到 65535(全端口扫描) |

192.168.3.3 |

扫描目标 IP(内网 IP,属于 192.168 私有网段) |

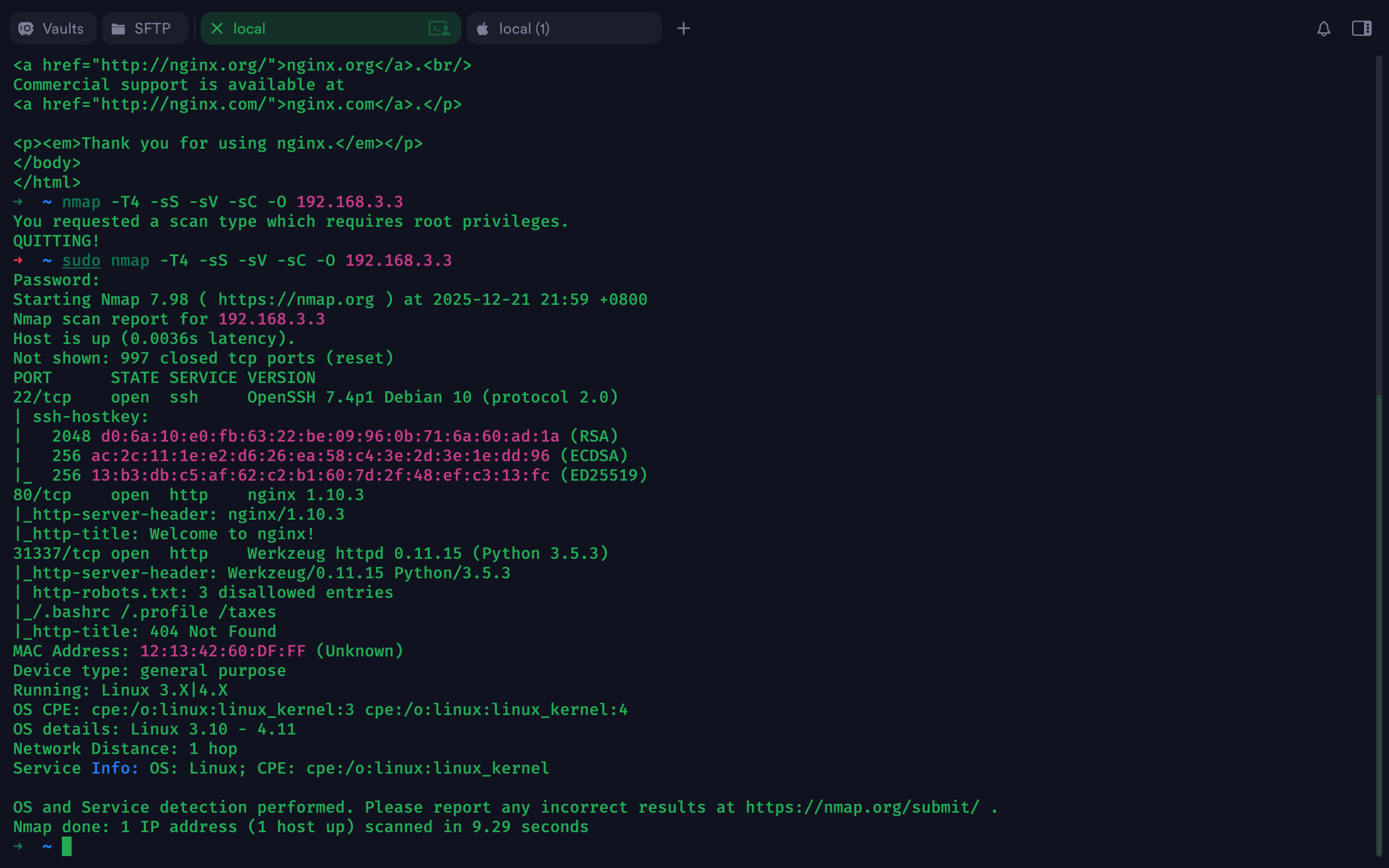

2.2精确扫描nmap

1.高效率扫描

1 | sudo nmap -T4 -sS -sV -sC -O 192.168.3.3 |

这条 nmap 命令是对目标 192.168.3.3 执行高效率、全维度的内网深度扫描,整合了 SYN 半开扫描、服务版本探测、默认安全脚本、操作系统探测,是渗透测试中对内网目标的经典全量扫描组合,各参数含义如下:

| 参数 | 类型 / 全称 | 核心作用 |

sudo |

权限提升 | 必须!-sS(SYN 扫描)、 -O(OS 探测)需要 root 权限创建原始套接字,无 sudo 会导致功能降级 |

-T4 |

时序模板(Timing Template) | 扫描速率等级 4(0-5 级),内网最优选择:平衡速度与准确性(T0 最慢,T5 易丢包 / 被拦截) |

-sS |

SYN 扫描(半开扫描) | 核心扫描方式:仅发送 SYN 包,不完成 TCP 三次握手,隐蔽性高、速度快、对目标负载低 |

-sV |

服务版本探测 | 识别开放端口上的服务类型 + 具体版本(如 OpenSSH 8.2p1、Apache 2.4.49) |

-sC |

默认脚本扫描 | 加载 nmap 内置默认安全脚本库,检测服务漏洞 / 配置缺陷(如 SSH 弱口令、Web 目录遍历) |

-O |

操作系统探测 | 分析目标 TCP/IP 指纹,识别系统类型 + 版本(如 Linux 4.15.0、Windows 10) |

192.168.3.3 |

目标 IP | 内网私有 IP,无公网合规风险(需确认是自有 / 授权设备) |

2.耗时优化(内网优先)

- 仅扫核心端口(减少扫描时间):

1 | sudo nmap -T4 -sS -sV -sC -O -p 22,80,443,3389,3306 192.168.3.3 |

- 筛选脚本范围(避免全量脚本耗时):

1 | # 仅扫描SSH和漏洞相关脚本 |

3.激进扫描模式(Aggressive)

1 | nmap -p 22,31337 -sV -A 192.168.3.3 |

这条 nmap 命令是对目标 192.168.3.3 进行精准的端口 + 服务 + 系统综合扫描,聚焦 22 和 31337 两个端口,各参数含义如下:

| 参数 | 作用 |

nmap |

调用 Nmap(网络探测 / 安全扫描核心工具,区别于 masscan 的全量高速扫描,侧重精准分析) |

-p 22,31337 |

指定扫描端口:22(SSH 默认端口)、31337(黑客常用后门 / 测试类非标准端口) |

-sV |

启用服务版本探测,识别端口上运行的服务类型 + 具体版本(如 OpenSSH 7.9p1) |

-A |

激进扫描模式(Aggressive),整合多项核心能力:✅ 操作系统探测(-O)✅ 版本探测(-sV,叠加增强)✅ 默认脚本扫描(检测服务漏洞 / 配置问题)✅ 路由跟踪(–traceroute) |

- 扫描内容

1 | 31337/tcp open http Werkzeug httpd 0.11.15 (Python 3.5.3) |

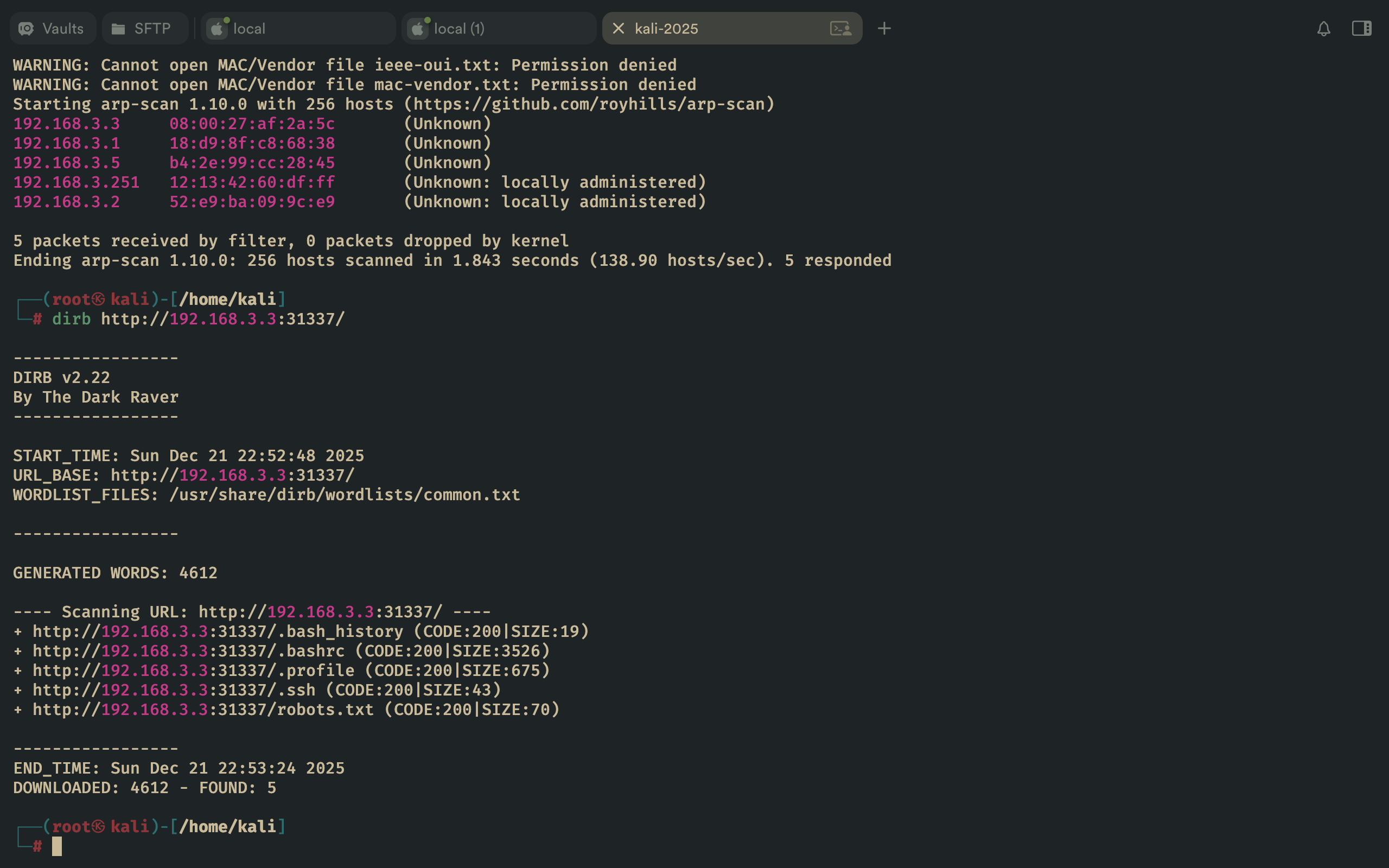

dirb

1 | dirb http://192.168.3.3:31337/ |

3.flag1

1 | flag1{make_america_great_again} |

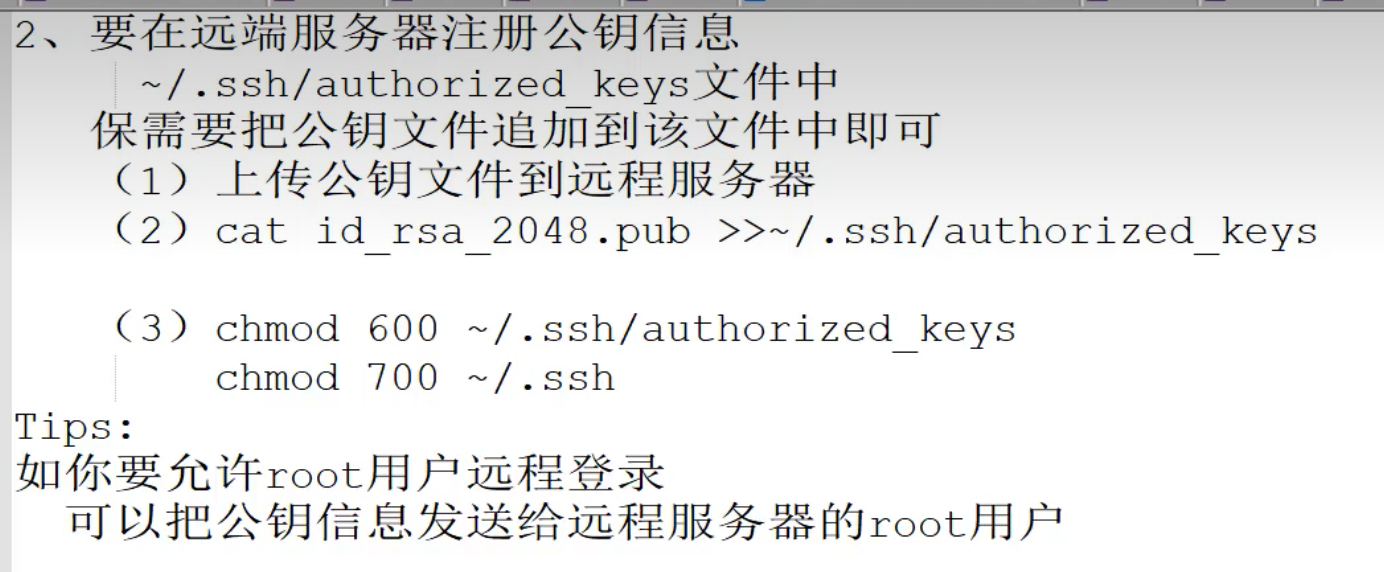

知识点:ssh